Von der NSA (National Security Agency) entwickelt, 2001

Desing Ziele

- Konfigurierbare Sicherheitsrichtlinien (security policies)

- Trennung von Definition und Durchsetzung (enforcement) der Sicherheitsrichtlinien

- Trennung von Prozessen

Drei Zugriffskontrollkonzepte/-modelle:

- DTE

Der Einfachheit halber aber keine Domains, sondern nur Typen - RBAC

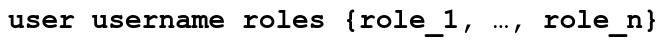

ein PA, sondern Zuordnung von DTE-Typen zu Rollen

UA wie immer

Auch Unterstützung von Authorization Constraints - Identity bases accses controll

Jeder Prozess behält seine ID: im Gegensatz zum s-Bit in Unix/Linux

Sicherheitsarchitektur

-

Security Servers in den Linux-Kernel

-

Security Server als API, der Rest des Kernels ruft diesen auf (enforcement)

-

SID: Handler auf Security Kontext, der die eigentlichen Sicherheitsinformationen (Rolle, UserID, Typen…) enthält (Indirektion)

-

Sicherheitsrichtlinien werden seperat definiert und vom Security Servers umgesetzt

Sicherheitsrichtlinien

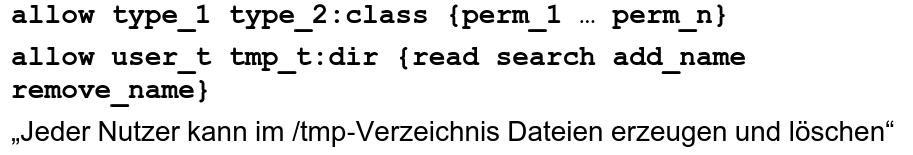

DTE-Zugriffsmatrix

User Assignments

Type Assignments

Zusätzlich: Datei für Authorization Constraints

Nachteil

Komplexität der Policy-Definition

- Werkzeuge zur Policy-Analyse wünschenswert, Usability-Aspekt

- Vorgegebene Policy-Definitionen