Challenge-Response-Protokolle

Das Denning-Sacco-Protokoll

Transport Layer Security

Grundsätzliche Regeln

- Immer den genauen Kontext mitsenden.

- Damit Nachrichten nicht in einer anderen Kommunikation wiederverwendet werden kann.

- Nie Schlüssel für zwei verscheide Prozesse verwenden.

- Nie probieren selbst zu implementieren

- Über den valid Anwendungsfall klar sein

- Formal verifiziern

Aus Grundbausteine zusammen gesetzt

- Symmetrische Verschlüsselung

- Asymmetrische Verschlüsselung

- Kryptographischer Hash

- Digitale Signaturen

- Zufallszahlen

- Nonce

- MAC

- Zeitstempel

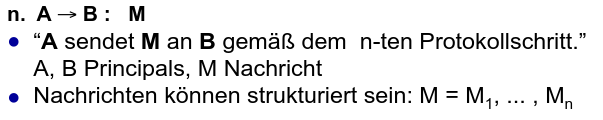

Notation

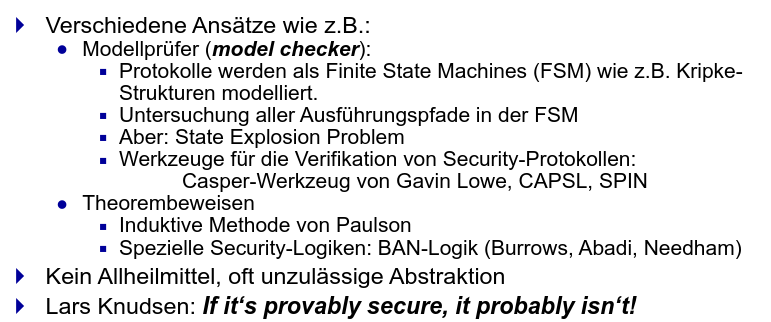

Protokollanalyse mit Formalen Methoden